Этот репозиторий является ответвлением проекта MitsuhaYuki yuki-emby-crack, служит целям перевода документации программы на русский язык, популяризации Emby Media Server в русскоязычной среде, актуализации "сертификатов для ленивых", и

Каждая программа-клиент Emby активируется отдельно на сервере активации Emby, расположенном в сети Интернет по адресу mb3admin.com. Этот проект подменяет сервер активации приложений Emby фейковым сервером активации приложений, расположенным на вашем localhost, и удостоверенным фейковым корневым центром сертификации.

Этот метод ограничен системами и устройствами, на которых можно организовать перенаправление активации на фейковый сервер активации и возможна установка сертификата фейкового корневого центра сертификации.

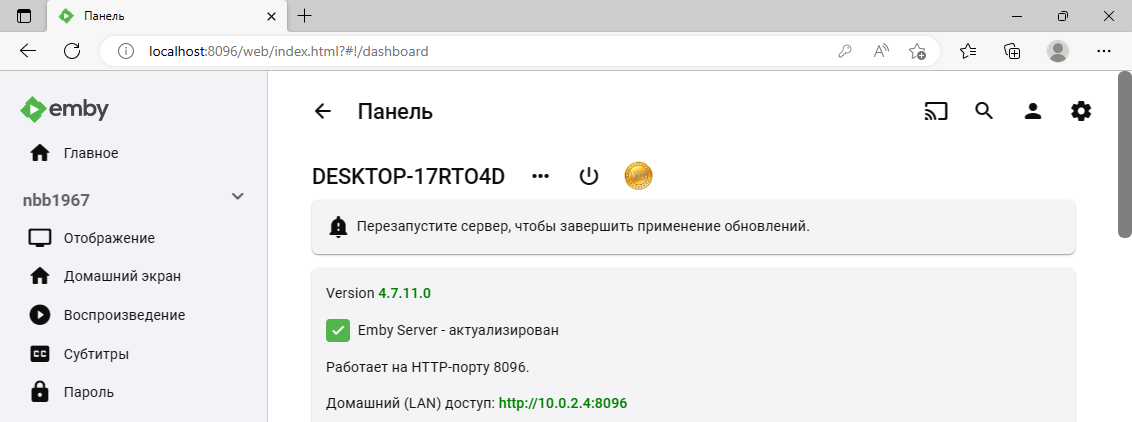

Активированный браузер в

Windowsс золотым значкомEmby Premiere

Просмотр эфира (функция

Emby Premiere) вEmby TheaterвWindows

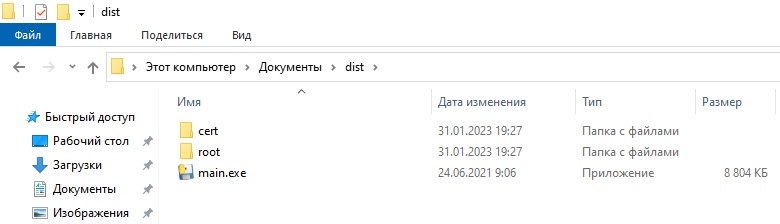

Скачайте dist.zip со страницы release и разархивируйте его в любую папку. Запустите main.exe.

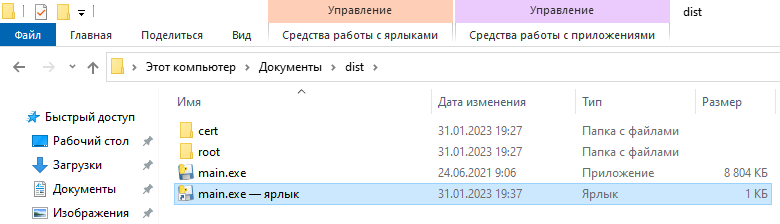

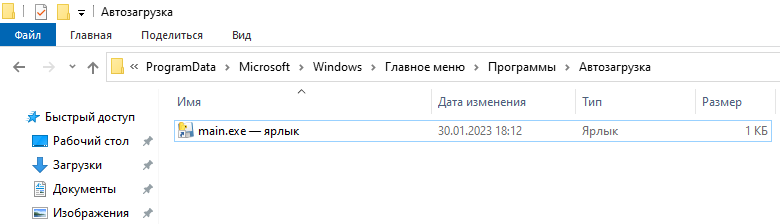

Щелкните правой кнопкой по main.exe,и выберите Создать ярлык,переместите main.exe - ярлык в папку C:\ProgramData\Microsoft\Windows\Start Menu\Programs\StartUp. Вы можете перименовать ярлык.

Откройте файл hosts расположенный в C:\Windows\System32\drivers\etcи внесите в конец файла следующую строку:

127.0.0.1 mb3admin.com

Программа, в которой вы редактируете файл

hosts(например,Блокнот) должна быть запущена от имени администратора

После строки

127.0.0.1 mb3admin.comне забудьте вставить пустую строку,иначе изменения могут быть проигнорированы

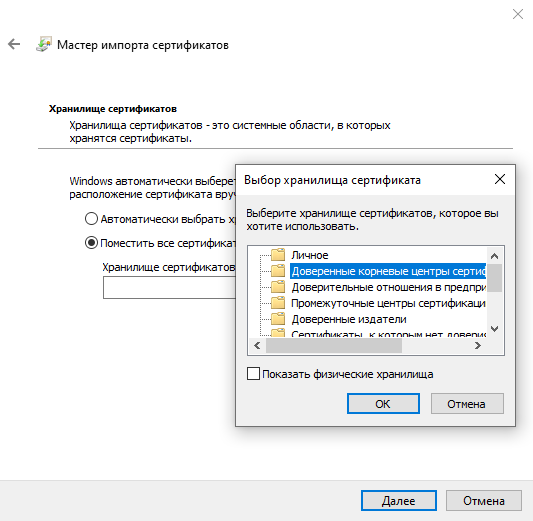

Дважды щелкните по файлу frca.cer в папке root,и нажмите кнопку Установить сертификат.... В открывшемся окне выберите Текущий пользователь - Далее - Поместить все сертификаты в следующее хранилище,нажмите кнопку Обзор и выберите Доверенные корневые центры сертификации,затем нажмите ОК - Далее - Готово, чтобы завершить Мастер импорта сертификатов. Подтвердите установку сертификата: Да - OK

Щелкните правой кнопкой мыши по значку Emby Server в панели уведомлений и выберите Перезапуск Emby Server. Дождитесь пока сервер перезапуститься. Откройте панель управления сервера, вы должны увидеть золотой значок Emby Premiere. Но это не всё!

Перейдите на вкладку Emby Premiere и введите любые символы в поле Ключ Emby Premiere, нажмите кнопку Сохранить.

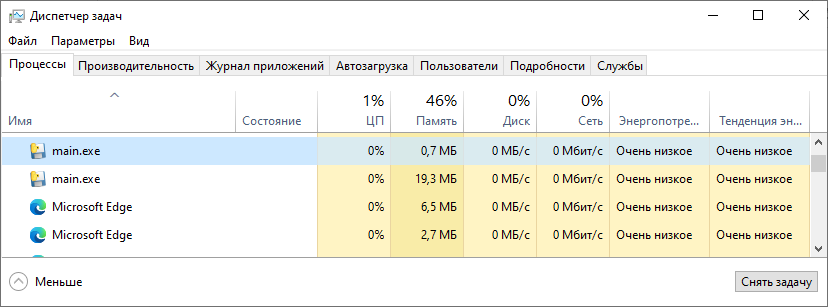

Откройте Диспетчер задач и прокрутите вниз,если программа запущена,вы должны увидеть два процесса main.exe

если вы не видите их там, вернитесь к настройке автозапуска,или запустите main.exe вручную

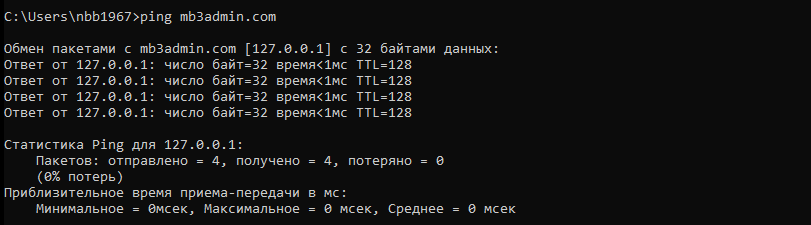

Запустите Командную строку и введите в неё ping mb3admin.com,вы должны увидеть что-то похожее:

Если вы не видите адреса 127.0.0.1, значит возникла проблема с файлом hosts и вам нужно вернуться к его редактированию

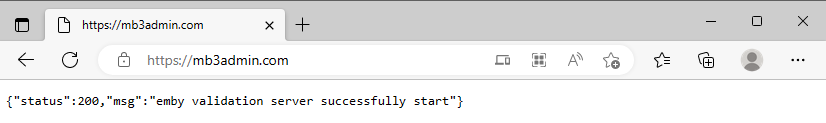

Если всё вышеперечисленное в порядке, откройте в браузере адрес https://mb3admin.com, в идеале вы должны увидеть следующее:

Если вы получаете сообщение об ошибке сертификата, то вернитесь к шагу установки сертификата.

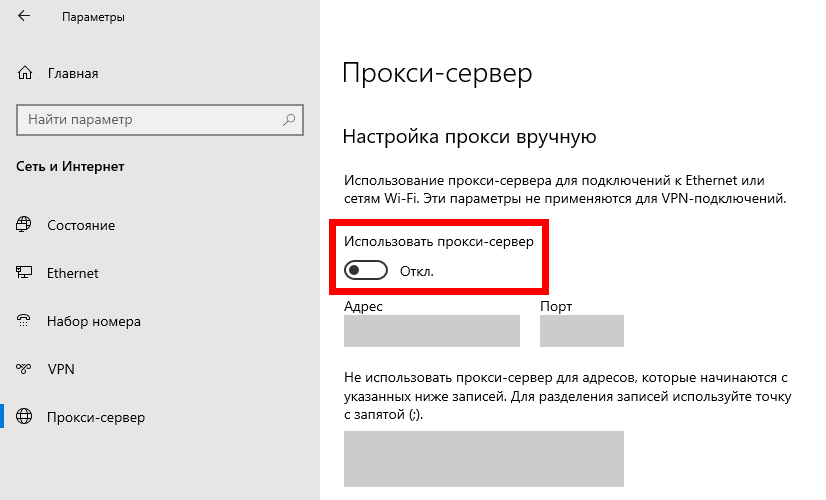

Если вы не видите такой же картины в своем браузере, и на первых двух шагах все в порядке, проверьте не используете ли вы какие-либо прокси-плагины, отключите их, перезапустите браузер и повторите попытку. Если все еще не работает, перейдите в Параметры Windows - Сеть и Интернет - Прокси-сервер и убедитесь, что переключатель Использовать прокси-сервер выключен.

Это не значит, что нельзя использовать эту программу совместно с прокси-сервером, нужно добавить адрес

mb3admin.comв исключения прокси-сервера, чтобы этот адрес открывался напрямую, в обход прокси-сервера.

Тогда, увы, вам придется решать это самостоятельно.

Вы можете запустить программу в командной строке командой main.exe > log.txt 2> errorlog.txt. Это создаст файлы журналов в папке программы.

В релизе новый корневой сертификат (мой), новый сертификат (и ключ) сервера активации и оригинальный файл из release v0.0.3, подписанный с целью снижения количества ложных срабатываний антивирусов.

По самостоятельной компиляции читайте оригинальную инструкцию MitsuhaYuki

Фейковый сервер активации запущен на localhost, поэтому доступен лишь приложениям на этом компьютере. Чтобы сделать его доступным в локальной сети, нужно на компьютере, на котором запущен фейковый сервер активации, организовать переадресацию порта (port-forwarding) с IP-адреса этого компьютера в локальной сети <LAN_IP> на localhost (127.0.0.1):

netsh interface portproxy add v4tov4 listenport=443 listenaddress=<LAN_IP> connectport=443 connectaddress=127.0.0.1

и создать входящее правило в брандмауэре Защитника Windows для 443 порта (не привязывая его к main.exe):

netsh advfirewall firewall add rule name=”443 TCP for yuki-emby-crack” protocol=TCP dir=in localip=<LAN_IP> localport=443 action=allow profile=private

На компьютере в локальной сети с приложением, которое требуется активировать, нужно установить сертификат фейкового корневого центра сертификации, а в его файле hosts организовать перенаправление на IP-адрес компьютера, на котором запущен фейковый сервер активации.

<LAN_IP> mb3admin.com

Аналогично, если это нужно, можно организовать проброс порта и в сеть Интернет...

Но можно и не выпускать...

Загружаем и устанавливаем последний Win64 OpenSSL Light

Запускаем cmd от админа

переходим в каталог с openssl.exe:

cd C:\Program Files\OpenSSL-Win64\bin

создаем папки для сертификатов:

md root cert code

создаем корневой ключ (задаем и повторяем пароль корневого ключа (он не отображается - это нормально)):

openssl genrsa -aes256 -out root/frca.key 4096

создаем сертификат корневого центра сертификации (подтверждаем паролем корневого ключа):

openssl req -key root/frca.key -new -x509 -days 7306 -sha256 -subj "/CN=Fake Root CA for Emby" -addext "basicConstraints = CA:TRUE, pathlen:0" -addext "keyUsage = keyCertSign" -out root/frca.crt

создаем ключ сервера (без пароля):

openssl genrsa -out cert/server.key 4096

создаем сертификат сервера (подтверждаем паролем корневого ключа):

openssl req -key cert/server.key -new -x509 -days 3653 -sha256 -CA root/frca.crt -CAkey root/frca.key -subj "/CN=mb3admin.com" -addext "basicConstraints = CA:FALSE" -addext "keyUsage = digitalSignature,keyEncipherment,dataEncipherment" -addext "extendedKeyUsage = serverAuth, clientAuth" -addext "subjectAltName=DNS:*.mb3admin.com,DNS:mb3admin.com" -out cert/server.crt

создаем ключ для подписания кода (задаем и повторяем пароль ключа подписания кода):

openssl genrsa -aes256 -out code/codesign.key 4096

создаем сертификат подписания кода (подтверждаем паролем ключа подписания кода и паролем корневого ключа):

openssl req -key code/codesign.key -new -x509 -days 3653 -sha256 -CA root/frca.crt -CAkey root/frca.key -subj "/CN=Fake Code Signing for Emby" -addext "basicConstraints = CA:FALSE" -addext "keyUsage = digitalSignature" -addext "extendedKeyUsage = codeSigning" -out code/codesign.crt

извлекаем PFX для подписания приложения (подтверждаем паролем ключа подписания кода, задаем и повторяем пароль для экспорта в PFX):

openssl pkcs12 -export -out code/codesign.pfx -inkey code/codesign.key -in code/codesign.crt

Забираем из папки root frca.crt - сертификат вашего нового фейкового корневого центра сертификации и устанавливаем его для текущего пользователя в доверенные корневые центры сертификации

Забираем целиком папку cert с файлами server.crt и server.key - это ваш новый сертификат и ключ фейкового сервера активации - помещаем папку cert рядом с main.exe

Устанавливаем Windows 10 SDK: только App Certification Kit

Временно (до окончания сеанса cmd) добавляем signtool в PATH:

set PATH=%PATH%;C:\Program Files (x86)\Windows Kits\10\App Certification Kit

Копируем main.exe в папку code

Подписываем main.exe (предварительно заменив <PASSWORD_PFX> на пароль PFX):

signtool sign /f code/codesign.pfx /p <PASSWORD_PFX> /t http://timestamp.digicert.com /fd SHA256 code/main.exe

Из папки code забираем подписанный main.exe

Чтобы удалить сертификат фейкового корневого центра сертификации из доверенных корневых центров сертификации текущего пользователя, нажмите Win+R, введите certmgr.msc, нажмите OK. В открывшемся окне программы Сертификаты выберите Сертификаты — текущий пользователь - Доверенные корневые центры сертификации - Сертификаты. Найдите в списке и выделите Fake Root CA for Emby, в контекстное меню по правой кнопке выберите Удалить и подтвердите удаление: Да - Да

Показать все правила переадресации:

netsh interface portproxy show all

Удалить правило:

netsh interface portproxy delete v4tov4 listenport=443 listenaddress=<LAN_IP>

Полный сброс:

netsh interface portproxy reset

netsh advfirewall firewall delete rule name="443 TCP for yuki-emby-crack"